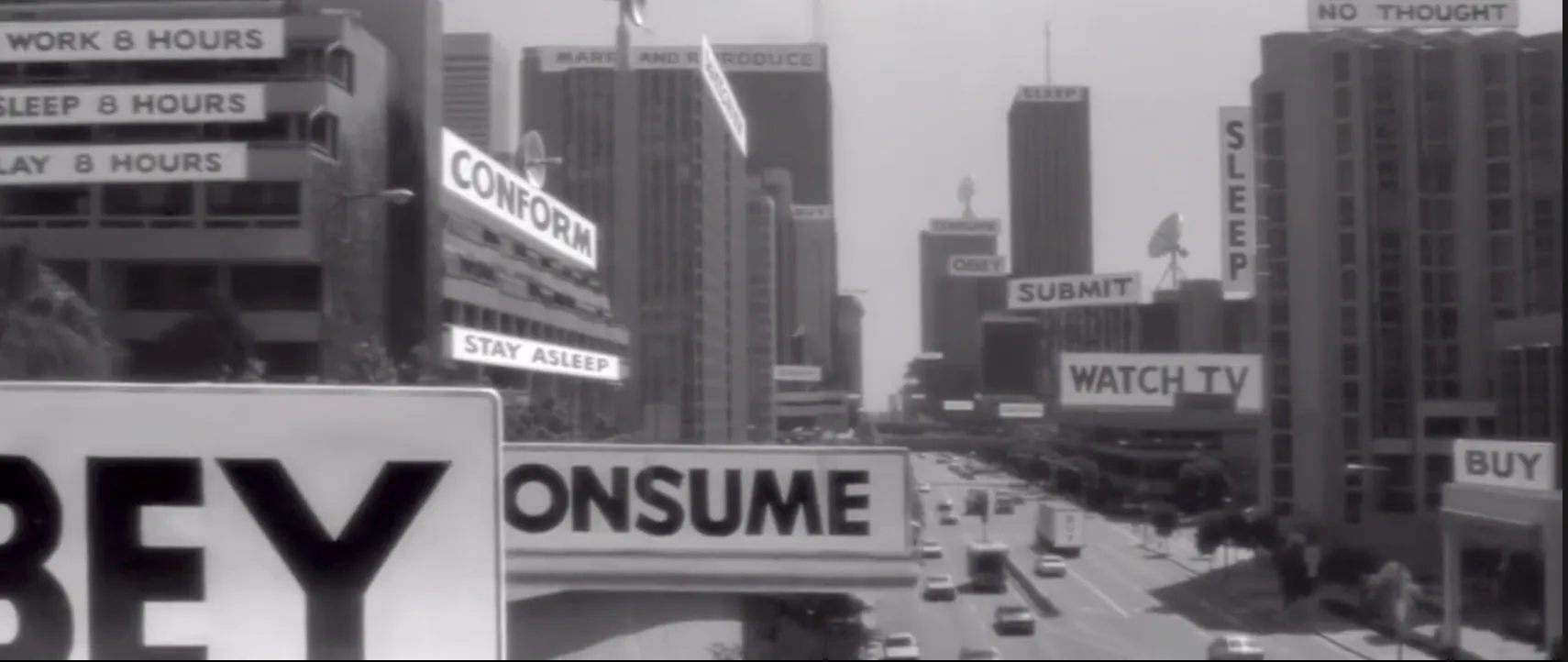

They Live...

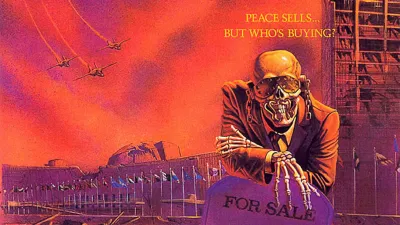

...we sleep

Janvier 2026. Un cabinet de conseil publie son radar CISO annuel. 150 sujets répartis en cercles concentriques : emerging, trending, mature. Six domaines : Protect, Detect & Respond, Identity & Trust Services, Risk & Governance, Compliance & Privacy, Operational Resilience.

C'est un bel objet. Coloré, exhaustif, professionnel. Les CISO le téléchargent, le présentent à leur COMEX, l'utilisent pour prioriser leurs investissements.

J'ai mis les lunettes. J'ai compté. J'ai cherché les données. Et j'ai compris : ça ne marche pas.

Dix items, 150 sur le radar

Prenons dix items au hasard dans le radar 2026.

Zero Trust Access, classé "mature", donc censé être déjà traité. Une analyse de 156 déploiements entreprise montre une fourchette de 180 000 à 4,2 millions de dollars selon la complexité, sur 12 à 18 mois¹. Un SOC internalisé 24/7 coûte entre 1,5 et 5 millions de dollars par an². SASE, XDR, IAM for OT, Post Quantum Crypto roadmap, DORA compliance, AI red teaming, Cyber vault, Digital dependencies mapping : chacun demande des ETP, du budget, du temps. Aucun n'est gratuit.

Dix items. Fourchette réaliste : 5 à 15 millions de dollars sur trois ans, 20 à 50 ETP cumulés.

Le radar en compte 150.

6,4% du budget IT

Le même cabinet qui publie le radar mesure chaque année la maturité cyber des grandes entreprises³.

Les grandes entreprises françaises consacrent en moyenne 6,4% de leur budget IT à la cybersécurité, dans le bas de la fourchette recommandée. Elles disposent d'un expert cyber pour 1 016 employés. Les meilleurs du secteur financier atteignent 1 pour 80.

Les intentions d'augmenter les budgets cyber ont chuté de 15 points en un an⁴. Les effectifs, de 13 points. Le CESIN parle de "tassement des moyens". Côté TPE-PME, 75% consacrent moins de 2 000 euros par an à la cybersécurité⁵.

Un grand groupe du Fortune 500 consacre 50 à 150 millions de dollars à la cybersécurité. Équipe de 100 à 300 personnes. C'est conséquent. Mettez ça en face de 150 items.

Le calcul ne marche pas, nulle part, même pour les plus gros.

Je ne dis pas que le radar est faux. Il décrit un monde où les ressources seraient illimitées. Ce monde n'existe pas.

Tout le monde sur le même chemin

En pratique, les organisations se positionnent sur le radar selon leurs moyens. C'est ce que j'observe sur le terrain.

Les grands groupes travaillent les sujets "emerging". Ils ont les budgets pour expérimenter, les équipes pour absorber la complexité, la surface médiatique pour communiquer sur leur avance.

Les ETI suivent les sujets "trending". Ils attendent que les solutions se stabilisent, que les prix baissent, que les compétences se diffusent.

Les PME arrivent sur les sujets "mature". Quand c'est devenu standard, packagé, accessible.

Tout le monde suit le même chemin. La seule variable est la position sur le chemin.

C'est vrai à Paris. C'est vrai à New York. C'est vrai partout où le modèle occidental de gestion de la cybersécurité s'applique. Personne ne questionne le chemin lui-même.

Une seule carte à apprendre

Si toutes les organisations implémentent les mêmes briques dans le même ordre, elles convergent vers la même architecture. Mêmes outils, mêmes configurations, mêmes faiblesses.

Pour un attaquant, c'est une simplification considérable. Une seule carte à apprendre. Une vulnérabilité dans un outil "leader" du radar touche tout le monde en même temps. Un contournement qui fonctionne quelque part fonctionne partout.

La "maturité" collective mesurée par l'alignement au radar produit une vulnérabilité collective. Plus le troupeau est homogène, plus l'épidémie se propage vite.

J'ai documenté ailleurs le déséquilibre mathématique entre attaque et défense à l'ère de l'IA. L'homogénéisation des défenses l'aggrave. L'attaquant n'a qu'une cible à étudier. Le défenseur n'a qu'une posture à tenir.

Chicago, Francfort, même SOC

Le radar n'est pas un produit européen importé des États-Unis. C'est le GPS de l'ensemble du monde occidental. Les CISO américains suivent Gartner. Les CISO européens suivent Gartner et ses déclinaisons locales. Mêmes catégories, mêmes acronymes, même logique. Un SOC à Chicago ressemble à un SOC à Francfort.

La différence tient à ce qui entoure le radar.

Aux États-Unis et en Israël, l'écosystème cyber fonctionne en symbiose : les talents circulent entre agences et startups, les technologies offensives deviennent des produits commerciaux, le renseignement irrigue l'industrie⁶. Le radar s'inscrit dans cette boucle. Le CISO d'une banque américaine suit le radar. La NSA ne le suit pas. Deux logiques coexistent.

L'Europe a importé le radar sans la boucle. Elle l'a greffé sur un circuit fermé (financement public, certification, marché État, stagnation) qui ne produit ni champions mondiaux ni capacités alternatives⁷.

Quand le radar ne suffit plus, quand le déséquilibre entre attaque et défense devient ingérable, l'Amérique a un plan B. L'Europe n'en a pas.

Les angles morts

J'ai cherché dans le radar 2026 certains sujets que j'ai documentés ailleurs.

La dette technique est absente. Les systèmes legacy qui ne peuvent pas être patchés, les applications métier critiques qui tournent sur des OS obsolètes, les protocoles industriels d'un autre âge. Rien.

Les arbitrages budgétaires n'y figurent pas. Comment choisir entre Zero Trust et SOC quand on ne peut pas faire les deux. Comment renoncer explicitement à certains sujets. Silence.

La dépendance géopolitique aux fournisseurs américains ne laisse aucune trace. Le déséquilibre croissant entre attaque et défense non plus : le radar liste "AI for security" côté défense et "AI red teaming" côté test, mais pas la question de fond.

La résilience organisationnelle profonde manque aussi. Pas les outils de backup, pas les plans de continuité packagés. La capacité à fonctionner en mode dégradé, à décider sous pression, à reconstruire sans les systèmes.

Ce qui n'apparaît pas dans le radar n'existe pas dans la conversation stratégique. Ce qui n'existe pas dans la conversation ne reçoit pas de budget. À New York comme à Paris.

Pourquoi ça persiste

150 items impossibles à traiter. Une stratification qui met tout le monde sur le même rail. Une homogénéisation qui crée des vulnérabilités collectives. Des angles morts profonds sur les vrais risques.

Et pourtant, chaque année, les radars sont publiés. Chaque année, les CISO les présentent. Chaque année, les budgets s'alignent.

Le système tourne. Les radars sortent, les présentations se font, les budgets s'alignent. Sa fonction réelle, pourtant, n'est pas d'assurer notre sécurité.

Reste à comprendre pourquoi il persiste.

Ce que je ne sais pas

Je n'affirme pas que les cabinets qui produisent ces radars agissent de mauvaise foi. La production d'un inventaire exhaustif répond à une demande. Les CISO veulent une carte complète. Les cabinets la fournissent.

Je ne sais pas non plus si une alternative existe. Un radar qui dirait "voici les 10 sujets, ignorez le reste" perdrait en exhaustivité ce qu'il gagnerait en réalisme. Les cabinets qui le tenteraient prendraient le risque d'être jugés incomplets par rapport à leurs concurrents.

Le système se perpétue peut-être parce qu'il arrange tout le monde. Sauf ceux qui doivent le mettre en œuvre.

Dixième article d'une série sur les failles profondes de la cybersécurité occidentale :

- Article 1 : La vulnérabilité de la gestion des vulnérabilités

- Article 2 : La dépendance européenne aux standards américains

- Article 3 : Les États, architectes cachés du marché noir des vulnérabilités

- Article 4 : L'IA ou l'effondrement du modèle défensif occidental

- Article 5 : Desert Power — survivre sans l'Empire

- Article 6 : I Am Altering the Deal

- Article 7 : Le dernier canal

- Article 8 : Lord of Cyber War

- Article 9 : Les faucons du numérique

Références

¹ Axis Intelligence (2025). "Zero Trust Implementation Cost Calculator 2025: Enterprise Budget Planning Tools" — Analyse de 156 déploiements entreprise. https://axis-intelligence.com/zero-trust-implementation-cost-calculator-2025/

² Netsurion (2023). "The True Cost of Setting Up and Operating a 24x7 Security Operations Center" ; Lumifi (2024). "What Does It Cost to Build a Security Operations Center?" ; Ponemon Institute — Moyenne de 2,86M$/an pour un SOC interne.

³ Wavestone (2025). "Cyber Benchmark 2025 : Des progrès mesurés, des défis persistants" — 6,4% du budget IT, 1 expert pour 1 016 employés. https://www.wavestone.com/fr/insight/cyber-benchmark-2025/

⁴ CESIN / OpinionWay (2025). "10ème édition du baromètre annuel de la cybersécurité des entreprises" — Intentions budget -15 points, effectifs -13 points. https://cesin.fr/

⁵ Cybermalveillance.gouv.fr (2025). "2ème édition du baromètre national de la maturité cyber des TPE-PME" — 75% des TPE-PME : budget cyber < 2 000€. https://www.cybermalveillance.gouv.fr/

⁶ Atlantic Council (2024). "Sleight of Hand: How China Weaponizes Software Vulnerabilities" — Documentation de l'écosystème offensif américain. Voir article 9 de cette série.

⁷ Franck Rouxel (2025). "We are the champions... or not" — Analyse de l'écosystème startup cyber français : près de 150 éditeurs, plus d'un milliard d'euros levés, zéro leader mondial indépendant.