Tribunes

Status: clean

En un mois, une IA a trouvé plus de dix mille failles critiques. 75 corrigées. Tout le monde en tire la même leçon : patcher plus vite. C'est la mauvaise. Le taux ne bouge pas, le volume double, et l'instrument de mesure devient aveugle au même moment.

Tribunes

I want to play a game

48 PME, 9 millions d'euros, un dispositif d'accompagnement vers SecNumCloud conçu avec le mauvais outil, le mauvais référentiel, et aucun bilan public trois ans plus tard. Anatomie d'un piège à subventions.

Tribunes

The Thing That Should Not Be

ATLAS copie ATT&CK pour l'IA. Quatre attaques en deux mois, mêmes identifiants, aucun mécanisme en commun. Le framework nomme les techniques sans armer les défenseurs. L'industrie l'adopte parce qu'il ressemble à ATT&CK. La ressemblance est le piège.

Tribunes

L'ubérisation labellisée de la cybersécurité des PME

L'État vient de subventionner un label cyber pour les PME, opéré par un acteur dont le métier principal est la commercialisation de données IT au marché financier, sans coordination publique avec Cybermalveillance, sans aucune exigence cyber dans son référentiel. Anatomie.

Tribunes

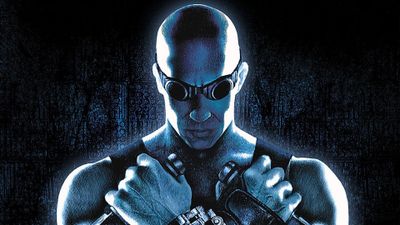

Pitch Black

Huit vecteurs de dégradation frappent le NIST. L'Europe a bâti sa conformité sur ses standards, du NVD au CISSP. Elle construit des alternatives sur un seul niveau. Elle n'a pas de système.

Tribunes

Mon Oncle

Décret SecNumCloud paru le 16 avril 2026, 23 mois après la loi. La veille, l'ANTS fuitait 19 millions de données. Aucun hébergement qualifié n'aurait empêché cette fuite. Le décret est utile pour ce qu'il est. Le confondre avec ce dont on aurait besoin reste l'illusion centrale.

Dans la presse

Livre blanc CESIN × Forum INCYBER — Maîtriser nos dépendances numériques

Contribution au livre blanc Forum INCYBER × CESIN, paru en mars 2026, sur la maîtrise opérationnelle des dépendances numériques.