Tribunes

Ghost in the Binary

Le CRA évalue la conformité du code source. Le compilateur modifie le binaire. Le régulateur ne voit pas la différence. Quand la réglementation européenne déclare conforme un produit qu'elle n'a pas les moyens de vérifier.

Tribunes

L'Arnaque

La circulaire du 5 février place la souveraineté en critère numéro un des achats numériques de l'État. Elle renvoie à un décret absent depuis dix-huit mois. Cinq couches de sécurité dépendent d'infrastructures que l'Europe ne contrôle pas. Aucun texte en vigueur ne les couvre.

Tribunes

Soylent Green

Les "Leaders" des Magic Quadrants ne sont pas des entreprises ordinaires. 80% des fondateurs cyber israéliens viennent du renseignement militaire. Une stratégie de sécurité devrait partir du métier. Le radar propose l'inverse : un modèle universel.

Tribunes

Fantômas au Conseil d'État

Le décret d'application de l'article 31 de la loi SREN devait définir les données sensibles de l'État. Dix-huit mois après le délai, il n'existe pas. Entre-temps, l'État annonce, légifère, migre — et chaque texte renvoie à un texte absent.

Tribunes

They Live...

Le radar CISO 2026 liste 150 sujets. Dix items représentent 5 à 15 millions de dollars sur trois ans. Le calcul ne marche pas, nulle part. Tout le monde suit le même chemin, les mêmes briques, dans le même ordre. Pour un attaquant, une seule carte à apprendre.

Tribunes

SecNumCloud pour les autres ?

SecNumCloud obligatoire pour tous. Sauf pour l'État lui-même ? Enquête sur La Suite numérique.

Tribunes

Les faucons du numérique

Une vulnérabilité, c'est une faille à corriger. C'est ce qu'on nous apprend.

Un rapport de l'Atlantic Council dit l'inverse : c'est un actif stratégique à exploiter. Et ses auteurs savent de quoi ils parlent — leurs financeurs fabriquent les armes qui en dépendent.

Tribunes

Lord of Cyber War

La dernière lettre de marque américaine remonte à 1812. Deux siècles plus tard, le Congrès envisage de ressusciter l'instrument. Pour lutter contre le cybercrime, dit-on. L'explication ne tient pas. Quelque chose d'autre se prépare.

Tribunes

Le dernier canal

« Le renseignement était authentique. C'était là toute sa beauté. » Le 7 janvier, les États-Unis se sont retirés de trois forums de coopération cyber. Le 9 janvier, la CISA a clôturé dix Emergency Directives. Moins une maturation qu'un arbitrage contraint.

Tribunes

I Am Altering the Deal

Le 7 janvier 2026, les États-Unis ont quitté le Hybrid CoE, la Freedom Online Coalition et le GFCE. Trois forums cyber occidentaux abandonnés. Les dépendances européennes, elles, restent intactes.

Tribunes

Final report, 2026. Third officer reporting.

600 millions de données exposées. 50 organisations majeures compromises. EDR en place, SOC opérationnel, conformité respectée. Elles ont quand même été compromises. Bilan 2025.

Tribunes

Desert Power : survivre sans l'Empire

1 milliard de dollars pour les opérations cyber offensives US. CISA démantelée. CVE menacé. Les événements de l'automne 2025 valident un diagnostic posé depuis des mois.

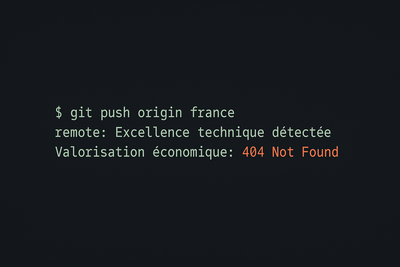

Tribunes

We are the champions... or not

Vade, Alsid, Sentryo, Qosmos : les quatre plus belles sorties cyber françaises sont parties ailleurs. On finance la souveraineté, on vend aux Américains. Anatomie d'un circuit.

Tribunes

L'angle mort de la souveraineté numérique : pourquoi l'open source ne nous sauvera pas

L'open source comme rempart souverain ? L'analyse technique révèle que 70% de l'écosystème dépend de l'infrastructure qu'il prétend contourner. Décryptage d'une illusion.

Tribunes

De la contrainte réglementaire à l'avantage stratégique : anticiper la loi sur la résilience comme levier d'antifragilité

La loi résilience de septembre 2025 préfigure une rupture conceptuelle. Comment transformer ces futures contraintes en leviers de création de valeur ? Méthode.

Tribunes

Cloud Souverain : L'Europe lance le défi aux acteurs qui en parlent

180 millions d'euros, critères publics, notation détaillée. La Commission européenne lance un appel d'offres qui va révéler l'état réel de l'offre cloud souveraine.

Tribunes

L'IA invisible : Le paradoxe de la cybersécurité moderne

Comités d'éthique pour ChatGPT, confiance aveugle pour l'IA du SOC. Nous utilisons depuis 10 ans des systèmes d'IA en cybersécurité sans appliquer les critères que nous définissons aujourd'hui.

Tribunes

Les contributeurs français à la cybersécurité open source : Une analyse critique (1998-2025)

TestDisk, Frida, Mimikatz : des outils français utilisés mondialement. Cartographie factuelle d'un écosystème entre excellence technique et réalités économiques.