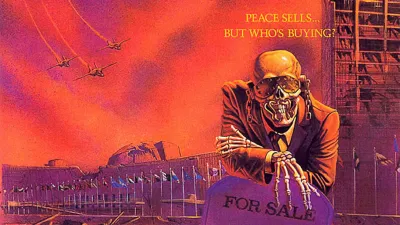

Soylent Green

Ce dont la défense est faite

L'analyse du radar CISO se terminait sur une question : pourquoi le système persiste-t-il alors qu'il ne peut pas fonctionner ? J'ai trouvé des éléments de réponse. Ils sont publics, documentés, accessibles. L'information existe. Nous choisissons de ne pas la regarder.

Le circuit Gartner

Gartner publie ses Magic Quadrants. Les CISO les consultent. Les "Leaders" captent l'essentiel des budgets. Les entreprises qui veulent apparaître dans le quadrant paient Gartner pour y figurer, puis pour améliorer leur position.

Gartner l'a reconnu dans une procédure judiciaire en 2009 : les analystes savent quels vendeurs paient et lesquels ne paient pas¹. Le circuit se boucle : les vendeurs financent Gartner, Gartner définit les catégories, les catégories orientent les achats, les achats financent les vendeurs. Qui n'est pas dans la boucle ne compte pas.

D'où viennent les Leaders

J'ai analysé les profils des dirigeants des principales entreprises de cybersécurité sur vingt ans². Les données sont publiques.

Dans l'écosystème israélien, 80% des fondateurs proviennent du renseignement militaire, principalement de l'Unité 8200³. Près de 50% des acquisitions supérieures à 100 millions de dollars concernent des entreprises fondées par des vétérans de cette unité⁴.

Dans l'écosystème américain, le schéma converge. Les entreprises leaders recrutent massivement d'anciens responsables du FBI, de la NSA, des services de renseignement militaire. Le fonds d'investissement de la CIA, In-Q-Tel, a financé plusieurs acteurs devenus majeurs⁵.

La logique est imparable : l'expertise offensive se transpose naturellement vers le marché défensif. Les États-Unis et Israël ont construit des pipelines institutionnalisés entre leurs agences et leur industrie cyber. Cette symbiose produit des champions mondiaux.

L'Europe n'a rien de comparable.

100 millions d'événements par jour

J'ai déjà détaillé ce que nos organisations transmettent à ces plateformes⁶ : 100 millions d'événements par jour, cartographie opérationnelle complète, vulnérabilités en temps réel, graphe des relations d'affaires. Une poignée d'acteurs contrôlant 70% du marché agrège cette intelligence mondiale.

La nature de cette relation mérite qu'on s'y arrête.

Deux groupes en vingt ans

J'ai cherché les groupes d'attaquants étatiques (APT) documentés publiquement par l'industrie cyber.

L'industrie documente abondamment les APT chinois, russes, iraniens, nord-coréens. Des dizaines de groupes, des milliers de rapports, des nomenclatures détaillées. Côté Five Eyes : deux groupes en vingt ans⁷.

Equation Group (NSA) a été documenté par Kaspersky⁸. L'éditeur russe a ensuite été banni des systèmes gouvernementaux américains⁹.

Deux interprétations : soit les Five Eyes sont extraordinairement discrets, soit certains vendeurs détectent mais ne publient pas. Je ne sais pas laquelle est vraie. Je sais que l'asymétrie pose une question.

Quand la défense "obstrue"

L'Atlantic Council a documenté la position américaine : les corrections de vulnérabilités "obstruent" les capacités offensives¹⁰. Le même écosystème qui produit les outils défensifs considère qu'une défense trop efficace pose problème.

C'est cohérent avec leurs intérêts. Ça ne pose problème que si nous oublions que nos intérêts peuvent diverger.

Trois questions jamais posées

Trois questions ne figurent dans aucun Magic Quadrant, aucun appel d'offres, aucun vendor assessment.

La première : mon EDR détecterait-il une opération d'un service allié ciblant mon organisation ? La deuxième : mon SIEM alerterait-il si un partenaire stratégique exfiltrait des données de mon SI ? La troisième : ma threat intelligence couvre-t-elle les capacités offensives de mes propres fournisseurs de sécurité ?

Innovation filtrée

Le radar définit les catégories. Les CISO pensent à l'intérieur de ces catégories. Ce qui n'y figure pas n'existe pas dans la conversation budgétaire.

Une startup européenne avec une approche innovante, une vraie idée, un angle différent, se heurte à un mur. Si elle ne rentre pas dans une case du Magic Quadrant, elle est invisible. Les acheteurs ne savent pas comment l'évaluer. Les appels d'offres sont calibrés sur les catégories existantes. L'innovation qui ne ressemble pas à ce que Gartner a déjà nommé ne trouve pas de marché.

Le circuit filtre les achats. Il filtre aussi les idées.

Plus profondément : le radar dispense de réfléchir. "Quelle est ma stratégie de sécurité ?" devient "Où en suis-je sur le radar ?".

Une stratégie de sécurité devrait partir du métier. Qu'est-ce que mon organisation fait ? Quels sont ses actifs critiques ? Quelles menaces spécifiques pèsent sur elle ? La réponse varie selon qu'on est un hôpital, un énergéticien, une banque ou un sous-traitant défense.

Le radar propose l'inverse : un modèle universel auquel se conformer. La question stratégique s'efface derrière la conformité au modèle.

La matrice

Le radar CISO dit : suivez les Leaders, achetez les solutions certifiées, alignez vos budgets sur les catégories définies. Il ne dit pas : vérifiez d'où viennent ces solutions, demandez-vous pourquoi elles détectent certaines menaces et pas d'autres.

Suivre le radar sans poser ces questions, c'est externaliser sa réflexion stratégique. C'est accepter une défense dont nous ne maîtrisons ni les priorités, ni les angles morts.

Le radar ne peut pas fonctionner comme promis. Sa fonction réelle est ailleurs : orienter les achats vers un écosystème qui pense la cybersécurité à notre place. Reprendre le contrôle de notre sécurité suppose d'abord de reprendre le contrôle de notre réflexion.

Soylent Green is people.

Ce que je ne sais pas

Je n'affirme pas l'existence d'une conspiration. Les données que je présente sont publiques. L'interprétation reste ouverte.

Les entreprises fondées par d'anciens du renseignement peuvent être parfaitement légitimes. L'expertise acquise dans les agences se transpose naturellement vers le secteur privé. Le fait qu'un fondateur ait servi dans une unité de renseignement ne prouve pas qu'il continue à servir des intérêts étatiques.

Je ne sais pas si les vendeurs détectent certaines opérations sans les publier, ou s'ils ne les détectent pas. Je ne sais pas si l'asymétrie reflète une différence de capacité ou une différence de volonté.

Ce que je sais : tant que nous suivons un radar sans comprendre qui l'a conçu et pourquoi, nous n'avons pas de stratégie. Nous avons une liste de courses.

Onzième article d'une série sur les failles structurelles de la cybersécurité occidentale :

- Article 1 : La vulnérabilité de la gestion des vulnérabilités

- Article 2 : La dépendance européenne aux standards américains

- Article 3 : Les États, architectes cachés du marché noir des vulnérabilités

- Article 4 : L'IA ou l'effondrement du modèle défensif occidental

- Article 5 : Desert Power — survivre sans l'Empire

- Article 6 : I Am Altering the Deal

- Article 7 : Le dernier canal

- Article 8 : Lord of Cyber War

- Article 9 : Les faucons du numérique

- Article 10 : They Live... we sleep

Références

¹ ZL Technologies, Inc. v. Gartner, Inc. (2009), Case No. 09-CV-01113 EMC, U.S. District Court, Northern District of California — Témoignages sur la connaissance par les analystes du statut de paiement des vendeurs. https://casetext.com/case/zl-technologies-inc-v-gartner-inc

² Analyse réalisée à partir de sources publiques : LinkedIn, communiqués de presse, SEC filings, biographies officielles des entreprises.

³ Rest of World (2022). "Israel's military has intelligence Unit 8200. Gaza has its own version" https://restofworld.org/2022/israel-military-unit-8200-tech/ ; Forbes Israel (2019). "How Unit 8200 Became The Ultimate Startup Machine" https://forbes.co.il/e/how-unit-8200-became-the-ultimate-startup-machine/

⁴ Calcali Tech (2018). "Unit 8200 Alumni Lead Half of Israel's Largest Cyber Acquisitions" — Analyse des acquisitions supérieures à 100M$. https://www.calcalistech.com/ctech/articles/0,7340,L-3749813,00.html

⁵ In-Q-Tel, rapports annuels publics. Le fonds a investi dans plusieurs entreprises devenues des acteurs majeurs de la cybersécurité et de l'analyse de données. https://www.iqt.org/

⁶ Franck Rouxel (2024). "L'IA invisible : Le paradoxe de la cybersécurité moderne" — Analyse de l'externalisation de l'intelligence organisationnelle vers les plateformes EDR. https://www.klaerenn.fr/lia-invisible-le-paradoxe-de-la-cybersecurite-moderne/

⁷ Equation Group (NSA) et Regin (GCHQ) sont les deux seuls groupes Five Eyes publiquement documentés. La quasi-totalité des rapports APT de l'industrie concerne des acteurs chinois, russes, iraniens ou nord-coréens.

⁸ Kaspersky Lab (2015). "Equation Group: Questions and Answers" — Rapport technique documentant Equation Group et ses liens présumés avec la NSA. https://securelist.com/equation-group-questions-and-answers/68877/

⁹ U.S. Department of Homeland Security (2017). Binding Operational Directive 17-01 : interdiction des produits Kaspersky dans les agences fédérales. https://www.cisa.gov/news-events/directives/bod-17-01-removal-kaspersky-branded-products

¹⁰ Atlantic Council (2024). "Sleight of Hand: How China Weaponizes Software Vulnerabilities" — Citation : "Apple and Google's privacy and encryption policies [...] obstruct government intelligence-gathering efforts". https://www.atlanticcouncil.org/in-depth-research-reports/report/sleight-of-hand-how-china-weaponizes-software-vulnerability/