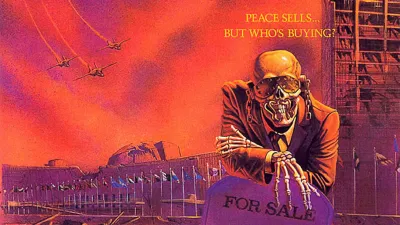

L'Arnaque

Souveraineté en cinq étages, contrôle à zéro

Le 5 février 2026, à Bercy, trois ministres dévoilent une circulaire du Premier ministre sur les achats numériques de l'État¹. La souveraineté passe en critère numéro un, devant la performance, la sécurité et le coût. Le même jour, le gouvernement abandonne la solution intercalaire du Health Data Hub et lance la migration vers un cloud qualifié SecNumCloud via le marché UGAP « Nuage Public ». Six ans après la première promesse.

Neuf jours plus tard, à la Conférence de sécurité de Munich, le secrétaire d'État américain Rubio qualifie l'ordre d'après-guerre de « délire » et dénonce l'externalisation de la souveraineté vers les institutions multilatérales². Dans le même discours, il affirme que les États-Unis et l'Europe sont « faits pour être ensemble » et reçoit une standing ovation. Les cinq mois précédents ont posé le décor. Le 5 septembre 2025, la Commission inflige 2,95 milliards d'euros à Google pour abus de position dominante dans l'adtech³. Trump menace le jour même de lancer une enquête Section 301 pour « annuler les pénalités injustes ». Le 5 décembre, première amende sous le Digital Services Act : 120 millions d'euros contre X pour son système de vérification trompeur et son manque de transparence publicitaire⁴. Le 16 décembre, l'USTR formalise la menace : l'UE poursuit « une série discriminatoire de procès, taxes, amendes et directives contre les fournisseurs de services américains⁵ ».

Le 23 décembre, Rubio interdit le visa américain à Thierry Breton et quatre autres personnes, qualifiés de « figures du complexe industriel de la censure mondiale⁶ ». Une sanction individuelle pour avoir fait appliquer une loi européenne. Le 3 février 2026, le House Judiciary Committee publie un rapport de 160 pages et la décision intégrale de la Commission contre X, obtenue par subpoena, en la qualifiant d'« ordre de censure⁷ ».

Entre ces événements : le décret d'application de l'article 31 de la loi SREN, attendu depuis novembre 2024, manque à l'appel⁸. La circulaire du 5 février renvoie à un vademecum non publié qui s'appuie sur cet article inapplicable. Chaque texte annoncé renvoie à un texte qui n'existe pas.

La tour

La souveraineté numérique européenne est un immeuble de cinq étages. La circulaire du 5 février agit sur un seul d'entre eux. Les quatre autres ne figurent dans aucun texte français ou européen en vigueur.

Étage 1 — Qui détecte les failles

La capacité européenne à savoir si un système est vulnérable repose sur le National Vulnerability Database américain. 85% des solutions de sécurité déployées en Europe s'appuient sur ses données⁹. Le NVD accumule 26 628 CVE non analysés depuis février 2024¹⁰. Le NIST a publiquement admis mener « une bataille perdue d'avance » et annoncé qu'il prioriserait au lieu d'enrichir de façon exhaustive¹¹. Le KEV de CISA, seul indicateur fédéral d'exploitation active, couvre 0,5% des CVE publiés¹². Il exige un identifiant CVE pour chaque entrée.

L'EUVD européenne existe depuis 2024. Son budget : 24 millions d'euros sur trois ans¹³. Le NVD a fonctionné avec un budget annuel dix fois supérieur pendant vingt ans. Et il s'effondre quand même.

Étage 2 — Qui héberge les données

65% du marché européen du cloud public est contrôlé par trois entreprises américaines : AWS, Azure et Google Cloud. Les fournisseurs européens détiennent 15% du marché¹⁴. En France : 25 milliards d'euros de marché cloud, 80% chez ces trois acteurs¹⁵. L'UGAP annonce dix-huit offres qualifiées SecNumCloud. Cinq le sont réellement au moment de l'annonce¹⁶. Le directeur général de l'ANSSI a rappelé en janvier 2026 que SecNumCloud est « un outil de cybersécurité, pas de politique industrielle »¹⁷.

La circulaire place la souveraineté en critère numéro un et s'appuie sur SecNumCloud comme réponse principale. Elle ne fournit aucun instrument pour les dimensions que SecNumCloud ne couvre pas : substitution technologique, maîtrise des briques logicielles, réduction des dépendances à long terme.

Étage 3 — Quel droit s'applique

Le CLOUD Act permet aux autorités américaines d'exiger l'accès aux données hébergées par des entreprises soumises au droit américain, quel que soit le lieu d'hébergement. SecNumCloud réduit ce risque par l'isolation juridique. Mais le décret qui rend cette protection obligatoire pour les données sensibles n'existe pas. L'article 31 de la loi SREN l'impose. Le Conseil d'État l'examine. La commission sénatoriale a recommandé sa publication « au plus vite »¹⁸. Dix-huit mois après le délai légal, rien.

Entre l'échelon national et le CADA se trouve l'EUCS, le schéma européen de certification cloud. En discussion depuis décembre 2020, il devait harmoniser les exigences de sécurité à l'échelle de l'UE. Cinq ans plus tard, un seul schéma européen de certification a été adopté (l'EUCC pour les produits ICT, en 2024). L'EUCS, lui, reste bloqué.

Le Cybersecurity Act ne permet à l'ENISA de fixer que des critères techniques. Bruxelles considère l'immunité aux lois extraterritoriales comme une exigence politique, pas technique. Les critères de souveraineté, le niveau « High+ », équivalent fonctionnel de SecNumCloud, ont été retirés du projet en 2024 sous pression de l'industrie américaine et de plusieurs États membres.

La Commission a proposé le 20 janvier 2026 une révision du Cybersecurity Act (CSA2) pour autoriser la prise en compte de « facteurs de risque non techniques »¹⁹ᵇⁱˢ. Son Q&A officiel l'admet : l'EUCS a besoin à la fois du CSA révisé et du CADA pour intégrer les aspects de souveraineté. Trois textes non finalisés, en chaîne de dépendance.

Le CADA européen (Cloud and AI Development Act), attendu au premier trimestre 2026, doit établir des exigences d'éligibilité cloud à l'échelle de l'UE¹⁹. Deux options : des critères de propriété (escalade directe avec Washington) ou un modèle d'assurance basé sur les risques (porte ouverte aux offres « souveraines » des hyperscalers). Le choix n'a pas encore été fait. Si le CADA opte pour l'assurance, il pourrait rendre caduques certaines dispositions du décret SREN, le décret qui n'existe toujours pas.

Étage 4 — Qui fabrique les outils

GitHub (Microsoft) héberge le développement. npm (Microsoft) distribue les packages. openDesk, vitrine de la souveraineté logicielle européenne portée par le ZenDiS allemand, dépend à 72% de composants maintenus par des développeurs américains²⁰. 40% des packages npm dépendent d'un mainteneur unique²¹.

En décembre 2025, le sénateur Cotton a demandé au National Cyber Director de développer la capacité fédérale de suivi de la provenance des contributions open source par nationalité²². Le mémorandum Hegseth ordonne au Département de la Défense de « purger ses logiciels de toute implication chinoise »²³. En août 2025, Hunted Labs a révélé qu'un développeur basé chez Yandex maintenait seul fast-glob, un package intégré dans plus de trente projets du DoD, téléchargé 81 millions de fois par semaine²⁴.

L'Europe promeut l'open source comme chemin vers l'autonomie. Les États-Unis, après avoir dominé cet univers, commencent à le traiter comme un vecteur d'infiltration à surveiller et purger.

Étage 5 — Qui définit comment les IA communiquent

MCP (Anthropic) et A2A (Google) définissent les protocoles de communication entre agents IA et entre agents et outils. En décembre 2025, MCP est passé sous l'Agentic AI Foundation (Linux Foundation) : 97 millions de téléchargements mensuels de SDK²⁵. En juin 2025, A2A a été transféré dans un projet Linux Foundation distinct, soutenu par plus de 150 organisations²⁶.

Les Governing Boards des deux structures comptent exclusivement des Big Tech américaines parmi les membres Platinum fondateurs : Anthropic, OpenAI, Google, Microsoft, AWS, Salesforce, ServiceNow, Cisco²⁷. Aucun acteur européen à la table de gouvernance. NIS2 et le Cyber Resilience Act imposent des exigences de sécurité sur les composants logiciels. Aucun texte européen ne traite des protocoles de coordination inter-agents IA.

Si l'IA agentique devient le mode dominant d'automatisation (et les signaux industriels convergent dans cette direction), contrôler les protocoles de communication entre agents revient à contrôler le fonctionnement interne des organisations qui les déploient.

Le ciseau

J'interprète la séquence Munich-Bercy-Omnibus comme un mouvement convergent. D'autres lectures sont possibles.

Côté américain : Cotton demande la purge de l'open source par nationalité. Hegseth ordonne la purge des logiciels du DoD. L'USTR arme la Section 301 contre l'UE. Le visa ban sanctionne l'application du DSA. Le House Judiciary Committee qualifie la régulation européenne de « censure ». Les États-Unis ferment leur flanc supply chain et ouvrent un front commercial contre la régulation européenne.

Côté européen : la Commission a publié le 19 novembre 2025 l'Omnibus, un paquet qui assouplit le RGPD via une procédure accélérée contournant l'évaluation d'impact²⁸. Parmi les modifications : la redéfinition subjective des données personnelles (le RGPD cesserait de s'appliquer si une entreprise déclare ne pas vouloir identifier les personnes), l'autorisation d'entraîner l'IA sur données personnelles via « intérêt légitime » sans consentement, la restriction des données sensibles aux seules données identifiant « directement » une caractéristique protégée²⁹. Ces assouplissements bénéficient autant aux hyperscalers américains qu'aux entreprises européennes.

En 2025, la Commission a infligé 500 millions d'euros à Apple et 200 millions à Meta (DMA, 23 avril)³⁰, 2,95 milliards à Google (antitrust, 5 septembre)³, et 120 millions à X (DSA, 5 décembre)⁴. La même Commission assouplit par l'Omnibus le cadre de protection des données que ces amendes prétendent défendre.

Les États-Unis protègent leurs composants. L'Europe déprotège ses données. Les dépendances techniques restent intactes à chaque étage de la tour.

Le coût de la phrase inachevée

4,5 milliards d'euros d'achats numériques annuels de l'État, sans barème de souveraineté opérationnel³¹. 1,2 à 1,5 milliard d'euros pour dupliquer les seules fonctions CVE/NVD⁹. Le Munich Security Report lance « 3 à 5 trillions d'euros » pour remplacer les technologies américaines². Sans source, sans décomposition, sans méthodologie.

Le coût pertinent est celui de l'inaction composée. Chaque année sans décret article 31, les marchés publics reconduisent les dépendances par défaut. Chaque année sans siège dans les Governing Boards MCP/A2A, une spécification de plus est adoptée sans influence européenne. Chaque année de NVD sous-financé, le backlog de CVE non analysés allonge l'angle mort. L'Europe n'a pas de base de données opérationnelle capable de prendre le relais.

L'analogie qui me vient est celle des dettes techniques empilées. Les développeurs connaissent le phénomène : chaque raccourci pris aujourd'hui se paie demain avec intérêts. La dette de souveraineté numérique européenne fonctionne pareil. L'article 31 sans décret, c'est un TODO dans le code de production. L'EUCS bloqué par la distinction technique/politique, c'est un bug connu classé « won't fix ». Le CADA pas encore publié, c'est une spécification en draft dont l'implémentation tourne déjà. Les protocoles MCP/A2A adoptés sans gouvernance européenne, c'est une API tierce dont personne n'a lu les conditions d'utilisation. Ces dettes se cumulent. Et comme en développement, le jour où il faut rembourser, le système tombe.

Ce que je ne sais pas

Si le CADA optera pour des critères de propriété ou d'assurance. Si la révision du Cybersecurity Act intègrera effectivement les « facteurs de risque non techniques » qui permettraient à l'EUCS d'inclure des critères de souveraineté, après cinq ans de blocage. Si la Section 301 sera formellement lancée ou maintenue en menace. Si l'Omnibus sera amendé au Parlement (les groupes S&D, Renew et Verts ont exprimé des réserves²⁹). Si le décret article 31 sortira au T1 2026 comme annoncé, et dans quelle version.

Si l'opinion publique européenne pèsera sur ces arbitrages : au Royaume-Uni, le nombre de personnes ayant une opinion défavorable des États-Unis a doublé en deux ans, atteignant 64% ; en Allemagne, 71% voient les États-Unis comme un « adversaire »². Ces chiffres créent une pression politique qui rend le compromis silencieux plus difficile, même s'il reste la voie de moindre résistance.

Ce que je sais

L'Europe construit une souveraineté numérique dont la détection des failles, l'infrastructure juridique, les outils de développement et les protocoles d'orchestration IA sont sous gouvernance américaine. La circulaire du 5 février certifie la boîte. Aucun texte en vigueur ne certifie la capacité à savoir si ce qu'il y a dedans est sûr.

L'État a écrit la norme, annoncé la doctrine, voté la loi, puis tourné la page sans finir la phrase. Ce constat ne relève pas de l'interprétation. L'article 31 SREN, son décret absent, la circulaire qui le cite, le vademecum qui le prolonge : ce sont des documents publics. Leur état d'achèvement aussi.

Le scénario le plus probable à douze mois (Munich Security Report, ~50%) est l'escalade contrôlée : Section 301 en phase d'enquête, amendes DMA/DSA qui continuent, CADA publié avec critères d'assurance, EUCS toujours en attente de la révision du CSA, Omnibus amendé². Tension maintenue, pas de rupture. C'est le scénario le plus confortable, et le plus dangereux. Un système sous tension constante qui ne casse jamais ne provoque jamais la refonte. Les dépendances persistent, les dettes s'accumulent, et l'intérêt composé fait le reste.

Ce hors-série croise les sujets traités dans l'ensemble de mes tribunes sur la souveraineté numérique et la cybersécurité, disponibles sur klaerenn.com.

Références

¹ Communiqué de presse, ministère de l'Économie et DINUM, 5 février 2026 https://presse.economie.gouv.fr/?p=170369 · https://www.numerique.gouv.fr/sinformer/espace-presse/achats-publics-num%C3%A9riques-letat-pr%C3%A9cise-sa-doctrine/

² Munich Security Conference (2026). Munich Security Report 2026 — Under Destruction ; Rubio, M. (2026). Discours à la MSC, 14 février 2026 (transcription officielle) https://securityconference.org/en/publications/munich-security-report/2026/europe/ · https://www.state.gov/releases/2026/02/secretary-of-state-marco-rubio-at-the-munich-security-conference/

³ European Commission (2025). Décision antitrust adtech, 5 septembre 2025 — amende de 2,95 milliards d'euros à Google pour abus de position dominante https://ec.europa.eu/commission/presscorner/detail/en/ip_25_4421 · CNBC, « Google slapped by EU with $3.45 billion antitrust fine », 5 sept. 2025 · Trump menace le même jour d'une enquête Section 301 (Truth Social, 5 sept. 2025)

⁴ European Commission (2025). Première décision DSA, 5 décembre 2025 — amende de 120 millions d'euros à X https://digital-strategy.ec.europa.eu/en/news/commission-fines-x-eu120-million-under-digital-services-act · TechCrunch, « In its first DSA penalty, EU fines X €120M », 5 déc. 2025

⁵ U.S. Trade Representative (2025). Déclaration du 16 décembre 2025 — citée par Bloomberg, Fortune, TTNews. Mémorandum présidentiel sur les taxes sur les services numériques : 21 février 2025 https://www.ttnews.com/article/us-retaliate-eu-firms-tax · https://www.skadden.com/insights/publications/2025/02/trump-revives-and-expands-the-battle-over-digital-services-taxes

⁶ CNBC (2025). « 'Witch hunt': Ex-EU commissioner Breton denounces U.S. visa ban targeting 'censorship' », 24 décembre 2025 — Section 212(a)(3)(C) de l'Immigration and Nationality Act https://www.cnbc.com/2025/12/24/us-bans-visas-for-ex-eu-commissioner-over-alleged-censorship.html · https://www.euronews.com/my-europe/2025/12/24/europe-defends-its-digital-rules-after-trump-administration-targets-breton-with-visa-ban

⁷ House Judiciary Committee GOP (2026). Publication de la décision X (183 pages) le 28 janvier 2026 ; rapport « The Foreign Censorship Threat, Part II », 3 février 2026 https://judiciary.house.gov/sites/evo-subsites/republicans-judiciary.house.gov/files/2026-02/THE-FOREIGN-CENSORSHIP-THREAT-PART-II-2-3-26.pdf · TechPolicy.Press, « EU Decision Behind €120m Fine on Musk's X Released by US Lawmakers », 30 janv. 2026 · TechPolicy.Press, « How the House Judiciary GOP Misread Europe's €120 Million X Decision », 3 fév. 2026

⁸ Loi n° 2024-449 du 21 mai 2024 (SREN), article 31 — Délai de six mois pour le décret en Conseil d'État https://www.legifrance.gouv.fr/jorf/id/JORFTEXT000049563035

⁹ Voir article 2 de cette série : « La dépendance européenne, otage d'un système de vulnérabilités qu'elle ne contrôle pas » https://www.klaerenn.fr/la-dependance-europeenne-otage-dun-systeme-de-vulnerabilites-quelle-ne-controle-pas/

¹⁰ Gamblin, J. (2026). « NVD Analysis Status » — 26 628 CVE non analysés au 30 octobre 2025 https://github.com/jgamblin/NVDAnalysisStatus

¹¹ Cybersecurity Dive (janvier 2026). « NIST is rethinking its role in analyzing software vulnerabilities » — citation : « We're fighting a losing battle » https://www.cybersecuritydive.com/news/nist-cve-vulnerability-analysis-nvd-review/810300/

¹² Voir article 7 de cette série : « Le dernier canal » https://www.klaerenn.fr/le-dernier-canal/

¹³ ENISA, EU Vulnerability Database (EUVD). Budget et feuille de route https://www.enisa.europa.eu/topics/vulnerability-management

¹⁴ Synergy Research Group / IDC, parts de marché cloud européen 2025. Repris dans le rapport Atlantic Council, 12 février 2026 https://www.atlanticcouncil.org/in-depth-research-reports/report/digital-sovereignty-europes-declaration-of-independence/

¹⁵ Commission d'enquête sénatoriale sur la commande publique, rapport Wattebled-Uzenat, 8 juillet 2025 https://www.senat.fr/travaux-parlementaires/structures-temporaires/commissions-denquete/commission-denquete-sur-les-couts-et-les-modalites-effectifs-de-la-commande-publique-et-la-mesure-de-leur-effet-dentrainement-sur-leconomie-francaise.html

¹⁶ Portail nuagepublic.fr, FAQ du marché UGAP Nuage Public ; Vincent Strubel, « SecNumCloud en (pas si) bref », LinkedIn, 6 janvier 2026 https://www.nuagepublic.fr/faq

¹⁷ Strubel, V. (2026). Audition devant la commission d'enquête sénatoriale sur la commande publique, janvier 2026 https://www.senat.fr/travaux-parlementaires/structures-temporaires/commissions-denquete/

¹⁸ Commission d'enquête sénatoriale, recommandation n° 22 : « Publier au plus vite le décret d'application de l'article 31 de la loi Sren » https://www.senat.fr/travaux-parlementaires/structures-temporaires/commissions-denquete/commission-denquete-sur-les-couts-et-les-modalites-effectifs-de-la-commande-publique-et-la-mesure-de-leur-effet-dentrainement-sur-leconomie-francaise.html

¹⁹ CEPA (2026). « One Tech Policy Battle After Another », 12 février 2026 ; Politico EU, « Washington pushes back against EU's bid for tech autonomy », 13 février 2026 https://cepa.org/article/one-tech-policy-battle-after-another/ · https://www.politico.eu/article/eu-bid-for-tech-autonomy-washington-us-pushes-back/

¹⁹ᵇⁱˢ European Commission (2026). Proposition de révision du Cybersecurity Act (CSA2), COM(2026) 11, 20 janvier 2026 ; Q&A : « On cloud, the new Cybersecurity Act complemented by the upcoming CADA will fill gaps related to sovereignty aspects and non-technical risks » ; EU ISS, « Technical is political: When a cloud certification scheme divides Europe », 3 novembre 2025 ; CEP, « EU Cloud Certification at an Impasse », 25 avril 2025 https://digital-strategy.ec.europa.eu/en/library/proposal-regulation-eu-cybersecurity-act · https://digital-strategy.ec.europa.eu/en/faqs/cybersecurity-package-questions-answers · https://www.iss.europa.eu/publications/briefs/technical-political-when-cloud-certification-scheme-divides-europe · https://www.cep.eu/eu-topics/details/eu-cloud-certification-at-an-impasse.html

²⁰ Voir « L'angle mort de la souveraineté numérique : pourquoi l'open source ne nous sauvera pas » — analyse des dépendances npm d'openDesk https://www.klaerenn.fr/langle-mort-de-la-souverainete-numerique-pourquoi-lopen-source-ne-nous-sauvera-pas/

²¹ Zimmermann et al. (2019). « Small World with High Risks: A Study of Security Threats in the npm Ecosystem ». USENIX Security https://www.usenix.org/conference/usenixsecurity19/presentation/zimmerman

²² Cotton, T. (2025). Lettre au National Cyber Director Sean Cairncross, 17 décembre 2025 https://www.cotton.senate.gov/news/press-releases/cotton-to-cairncross-address-national-cyber-security-risk

²³ Hegseth, P. (2025). « Enhancing Security Protocols for the Department of Defense », mémorandum du 18 juillet 2025 https://media.defense.gov/2025/Jul/22/2003759081/-1/-1/1/ENHANCING-SECURITY-PROTOCOLS-FOR-THE-DEPARTMENT-OF-DEFENSE.PDF

²⁴ Hunted Labs (2025). Rapport sur fast-glob : mainteneur unique basé chez Yandex, 81M+ téléchargements/semaine, 30+ projets DoD https://huntedlabs.com/popping-fast-globs-hood/

²⁵ Anthropic (2025). « Donating the Model Context Protocol and establishing of the Agentic AI Foundation », 9 décembre 2025 ; Linux Foundation, communiqué AAIF, 9 décembre 2025 https://www.anthropic.com/news/donating-the-model-context-protocol-and-establishing-of-the-agentic-ai-foundation · https://www.linuxfoundation.org/press/linux-foundation-announces-the-formation-of-the-agentic-ai-foundation

²⁶ Linux Foundation (2025). « Linux Foundation Launches the Agent2Agent Protocol Project », Open Source Summit North America, 23 juin 2025 ; Google Developers Blog, « Google Cloud donates A2A to Linux Foundation », 23 juin 2025 https://www.linuxfoundation.org/press/linux-foundation-launches-the-agent2agent-protocol-project-to-enable-secure-intelligent-communication-between-ai-agents · https://developers.googleblog.com/en/google-cloud-donates-a2a-to-linux-foundation/

²⁷ AAIF Platinum members : Anthropic, Block, OpenAI (co-fondateurs), AWS, Bloomberg, Cloudflare, Google, Microsoft. A2A Governing Board : AWS, Cisco, Google, Microsoft, Salesforce, SAP, ServiceNow. Sources : communiqués Linux Foundation²⁵ ²⁶ ; Block, « Block, Anthropic, and OpenAI Launch the Agentic AI Foundation », 9 déc. 2025 https://block.xyz/inside/block-anthropic-and-openai-launch-the-agentic-ai-foundation

²⁸ noyb (2025). « Digital Omnibus: EU Commission wants to wreck core GDPR principles », 19 novembre 2025 — procédure accélérée contournant évaluation d'impact et consultation inter-services https://noyb.eu/en/digital-omnibus-eu-commission-wants-wreck-core-gdpr-principles · https://www.techpolicy.press/why-the-eus-gdpr-simplification-reforms-could-unravel-hardwon-protections/

²⁹ IAPP (2025). « EU Digital Omnibus: Analysis of key changes », novembre 2025 — détail des modifications RGPD, réactions parlementaires https://iapp.org/news/a/eu-digital-omnibus-analysis-of-key-changes · White & Case, « GDPR Under Revision: Key Takeaways from Digital Omnibus Regulation Proposal », 2025

³⁰ European Commission (2025). Premières amendes DMA : Apple 500M€ et Meta 200M€, 23 avril 2025 https://ec.europa.eu/commission/presscorner/detail/en/ip_25_1866 · Hunton Andrews Kurth, « European Commission Fines Apple and Meta for Non-Compliance with the DMA », avril 2025 · PwC Legal, « Enforcement of the DMA – First fines on Apple and Meta », 20 mai 2025

³¹ Cour des comptes (2025). Les enjeux de souveraineté des systèmes d'information civils de l'État, 31 octobre 2025 https://www.ccomptes.fr/fr/publications/les-enjeux-de-souverainete-des-systemes-dinformation-civils-de-letat