Tribunes

Cyber-résilience : quand les données deviennent vivantes

Blinder des périmètres poreux ne suffit plus. L'heure est à l'antifragilité : des données qui se renforcent face aux attaques plutôt que de simplement résister.

Tribunes

L'IA ou l'effondrement du modèle défensif occidental

Identifier, cataloguer, protéger : notre modèle défensif repose sur l'idée que la défense peut rattraper l'attaque. L'IA révèle l'impossibilité mathématique de cette prémisse.

Tribunes

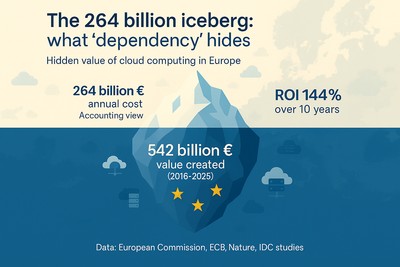

Les 264 milliards de l'iceberg : ce que l'étude Asterès-CIGREF cache sur la 'dépendance' cloud

264 milliards de 'pertes' selon Asterès, 542 milliards de valeur créée selon la Commission européenne. Même sujet, conclusions opposées. Décryptage d'une manipulation méthodologique.

Tribunes

La dépendance européenne : otage d'un système de vulnérabilités qu'elle ne contrôle pas

CVE, NVD, CIS, KEV : l'Europe fonctionne sur des rails américains en cybersécurité. Comment un continent avancé s'est retrouvé dépendant d'infrastructures qu'il ne maîtrise pas ?

Tribunes

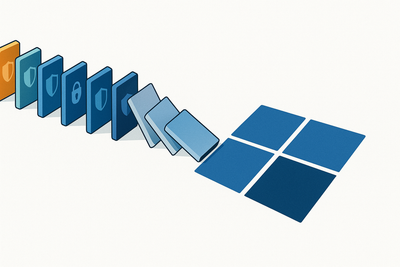

De CrowdStrike à la monopolisation : Comment Microsoft transforme la sécurité Windows

19 juillet 2024 : 8,5 millions d'écrans Windows figés par une mise à jour CrowdStrike. La réponse de Microsoft pourrait redéfinir l'écosystème de sécurité endpoint. Analyse d'une mutation stratégique.

Tribunes

SecNumCloud n'est pas le problème, c'est notre confusion qui l'est

SecNumCloud fait son travail : sécuriser. Lui reprocher de ne pas garantir la souveraineté, c'est confondre deux enjeux distincts. Tribune pour clarifier le débat.

Dans la presse

Conférence : Souveraineté numérique et cybersécurité

Intervenant à la conférence "Comment reconquérir notre indépendance ?", co-organisée par le Pôle d'excellence cyber, l'INASP et la Fédération Française de la Cybersécurité.

Tribunes

Cybersécurité : Et si on arrêtait de complexifier ce qui devrait être simple ?

652 ans : c'est le temps qu'il faudrait à l'ANSSI pour auditer toutes les entités NIS2. Face à cette impossibilité, nous ajoutons des comités et des process. Et si on pensait simple ?

Dans la presse

Président du jury des Trophées de la Cybersécurité 2025

Je préside le jury des Trophées de la Cybersécurité 2025. Remise des prix le 6 novembre au Tech Show Paris.

Tribunes

Les États, architectes cachés du marché noir des vulnérabilités : quand la défense nationale alimente l'insécurité globale

NSA, services chinois, russes : 100 millions de dollars annuels pour acheter des zero-days. Les États financent l'insécurité qu'ils prétendent combattre.

Tribunes

L'affaire Polytechnique : quand l'ambiguïté des "données sensibles" fragilise notre souveraineté numérique

Polytechnique migre vers Microsoft 365. Sous tutelle du ministère des Armées. Au cœur du débat : qu'est-ce qu'une donnée sensible ? L'affaire révèle nos confusions collectives.

Podcast

Les enfants de la Cyber #3 : Souveraineté

SecNumCloud, Cloud de confiance, extraterritorialité américaine... Naviguer le paysage complexe de la souveraineté numérique.

Tribunes

La vulnérabilité de la gestion des vulnérabilités : quand le système censé nous protéger devient notre point faible

Le système mondial CVE, censé nous protéger, est lui-même devenu une vulnérabilité critique. En 2024, son financement a failli s'interrompre. Analyse d'une fragilité structurelle.

Podcast

Les enfants de la Cyber #2 : IA appliquée à la Cyber

Entre promesses marketing et réalité opérationnelle : comment l'IA transforme vraiment la détection des menaces.

Tribunes

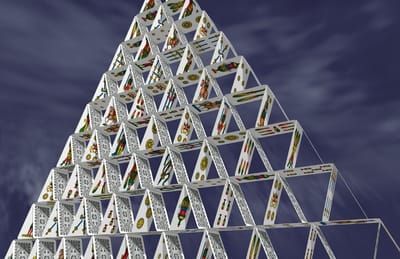

De la Défense Périmétrique à l'Antifragilité : La Métamorphose de la Cybersécurité

Pare-feu et VPN ne suffisent plus. XDR, Zero Trust, SASE : la cybersécurité mute vers des systèmes adaptatifs. Décryptage d'une transformation en profondeur.

Podcast

Les enfants de la Cyber #1 : NIS 2

Qui est concerné ? Comment se préparer ? Décryptage de la directive européenne qui redéfinit les obligations cyber pour des milliers d'organisations.

Tribunes

Cloud souverain : et si la France arrêtait de rater le virage ?

Depuis 2008, la France enchaîne les échecs sur le cloud souverain. Andromède, Gaia-X, Cloud de confiance... En 2025, nouvelle tentative. Sera-t-elle différente ?

Tribunes

Cybersécurité : et si l'État parlait enfin le langage du risque entrepreneurial ?

'Ça coûte 10 fois moins cher de se protéger.' Cette formule de l'ANSSI révèle un décalage profond avec la réalité des PME. Plaidoyer pour une approche économique du risque cyber.